Hệ thống phát hiện xâm nhập IDS gồm những loại nào?

Ngày nay với sự phát triển của công nghệ thì Internet và các mạng nội bộ càng trở nên phổ biến. Cũng chính vì điều này đã tạo nên những thách thức về các vấn đề xâm nhập mạng trái phép buộc các nhà tổ chức phải bổ sung thêm những hệ thống kiểm soát các lỗ hổng về bảo mật công nghệ thông tin. Một trong các thuật ngữ được nhắc đến nhiều trong vấn đề này chính là hệ thống phát hiện xâm nhập - IDS. Chi tiết về IDS là gì, nhiệm vụ của IDS và những cách nhận biết khi hệ thống bị tấn công tất cả sẽ được chúng tôi giải đáp qua bài viết bên dưới, cùng tìm hiểu ngay nhé!

Hệ thống phát hiện xâm nhập IDS là gì?

Tìm hiểu về IDS là gì?

Hệ thống phát hiện xâm nhập - IDS (Intrusion Detection Systems) là phần mềm hoặc công cụ giúp bảo mật hệ thống và cảnh báo lỗi khi có các hành vi đáng ngờ xâm nhập vào hệ thống. Mục đích chính của IDS là ngăn ngừa và phát hiện những hành động phá hoại tính bảo mật của hệ thống hoặc những hành vi như dò tìm, quét các cổng.Phần mềm IDS cũng có thể phân biệt được đâu là những cuộc tấn công nội bộ (từ chính nhân viên trong tổ chức) hoặc từ bên ngoài (từ hacker).Trong một số trường hợp, IDS còn có thể phản ứng lại với các traffic độc hại bằng cách chặn IP nguồn truy cập mạng. Hiện nay có rất nhiều những phần mềm bị nhầm tưởng là IDS do đó người dùng cần phân biệt rõ để tránh những nhầm lẫn này.

Một số những thiết bị bảo mật dưới đây không phải là IDS như:

- Hệ thống ghi nhật ký mạng đây là các hệ thống giám sát traffic trong mạng được sử dụng để phát hiện lỗ hổng đối với những cuộc tấn công từ chối dịch vụ (DoS) trên mạng đang bị tắc nghẽn.

- Các công cụ đánh giá lỗ hổng, các bộ quét bảo mật dùng để kiểm soát lỗi và lỗ hổng trong hệ điều hành, dịch vụ mạng

- Các phần mềm diệt virus mặc dù có những tính năng giống hệ thống phát hiện xâm nhập nhưng xét về tổng thể thì chúng không phải là IDS.

- Tường lửa: mặc dù có nhiều tường lửa hiện đại được tích hợp sẵn IDS, nhưng IDS không phải là tường lửa.

Việc làm Java Hot lương cao nhất hiện nay

Việc làm PHP tại Hà Nội và HCM

Việc làm Python lương cao chế độ hấp dẫn

Hệ thống phát hiện xâm nhập IDS gồm những loại nào?

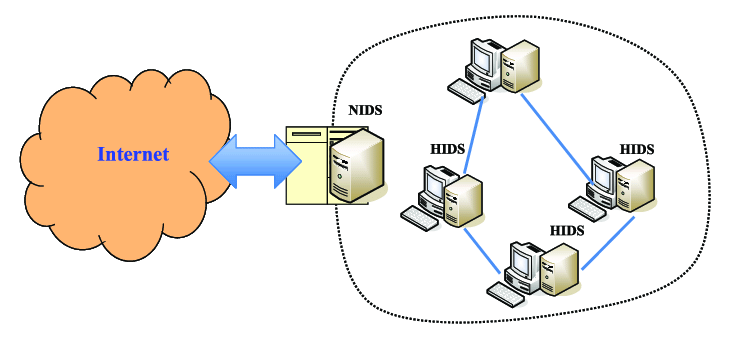

Có nhiều loại IDS khác nhau, mỗi loại có một chức năng và nhiệm vụ riêng chúng bao gồm:

- NIDS: Network Intrusion Detection Systems thường được bố trí tại những điểm dễ bị tấn công trong hệ thống. NIDS được sử dụng để giám sát traffic đến và đi từ tất cả các thiết bị trên mạng. Điểm cộng lớn nhất của NIDS là có thể quét tất cả traffic inbound và outbound, nhưng việc này có thể làm giảm tốc độ chung của mạng.

NIDS được sử dụng để giám sát traffic đến và đi từ tất cả các thiết bị trên mạng

- HIDS: Host Intrusion Detection Systems, hệ thống phát hiện xâm nhập này hoạt động trên tất cả các thiết bị trong hệ thống có thể kết nối Internet. HIDS chỉ giám sát các gói dữ liệu inbound và outbound từ thiết bị hoặc những hành động đáng ngờ tại cấp truy cập nội bộ.

- Signature-Based: Đây là các IDS hoạt động dựa trên chữ ký, giám sát các gói tin trên mạng tương tự như cách phần mềm diệt virus hoạt động. Tuy nhiên Signature-Based có thể không phát hiện được những mối đe dọa mới, khi chữ ký để nhận biết nó chưa được IDS cập nhật.

- Anomaly-Based: IDS này được sử dụng để phát hiện mối đe dọa dựa trên sự bất thường. Anomaly-Based sẽ giám sát traffic mạng và so sánh với baseline đã được thiết lập từ trước. Baseline sẽ xác định đâu là mức bình thường của mạng và cảnh báo cho quản trị viên mạng hoặc người dùng khi phát hiện traffic truy cập bất thường hoặc khác biệt so với baseline.

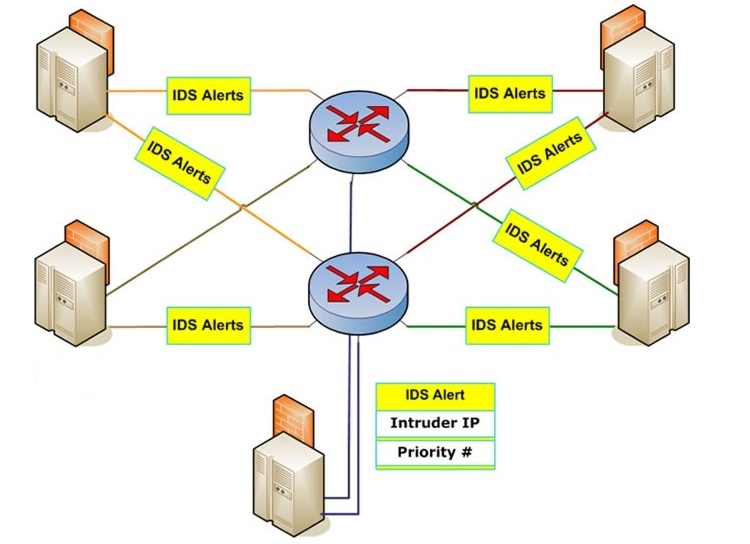

- Passive: Đây là IDS thụ động chỉ phát hiện và cảnh báo. Khi phát hiện traffic đáng ngờ hoặc độc hại, nó sẽ tạo và gửi cảnh báo đến các nhà quản trị hoặc người dùng. Những hành động sau đó sẽ phụ thuộc vào người quản trị.

- Reactive: Loại IDS này ngoài nhiệm vụ như IDS Passive, nó còn thực hiện những hành động đã được thiết lập sẵn để phản ứng lại các mối đe dọa một cách nhanh chóng, ví như: chặn nguồn truy cập, khóa IP.

Ưu và nhược điểm của hệ thống phát hiện xâm lấn IDS

Để có những cái nhìn cũng như đánh giá khách quan nhất về IDS, chúng ta không thể không nhắc đến những ưu nhược điểm của công cụ này trước khi ra quyết định có nên lắp đặt và sử dụng chúng hay không.

Những ưu nhược điểm của IDS trước khi lựa chọn có nên lắp đặt hay không

Ưu điểm của IDS

- Thích hợp sử dụng để thu thập số liệu, giúp kiểm tra các sự cố xảy ra đối với hệ thống mạng với những bằng chứng thuyết phục nhất.

- Đem đến cái nhìn bao quát và toàn diện về toàn bộ hệ thống mạng.

- Là công cụ thích hợp để thu thập bằng chứng phục vụ cho việc kiểm tra các sự cố trong hệ thống mạng.

Nhược điểm của IDS

- Nếu không được cấu hình hợp lý rất dễ gây tình trạng báo động nhầm.

- Khả năng phân tích lưu lượng mã hóa tương đối thấp.

- Chi phí triển khai, phát triển và vận hành hệ thống tương đối lớn.

Làm thế nào để thiết kế IDS trong mô hình mạng doanh nghiệp?

Tùy thuộc vào mục đích sử dụng cũng như cấu trúc mạng hiện có, IDS có thể đặt tại nhiều vị trí khác nhau để tận dụng tốt nhất các khả năng của hệ thống như:Đặt giữa router và firewall

Đối với cách lắp đặt này, IDS sẽ theo dõi được tất cả các lưu lượng trên cả 2 chiều. Khi triển khai IDS theo cấu trúc này thì nó phải chịu áp lực rất lớn về lượng, nhưng lại có thể giám sát toàn bộ lưu lượng của hệ thống mạng. Chính vì vậy, bạn nên lựa chọn các thiết bị IDS có khả năng chịu tải cao trong trường hợp này để nâng cao hiệu năng hoạt động.

IDS đặt giữa router và firewall để theo dõi tất cả các lưu lượng trên cả 2 chiều

Đặt trong miền DMZ

Khi đặt IDS trong miền DMZ, IDS sẽ đảm nhận nhiệm vụ theo dõi tất cả các lưu lượng vào/ra trong miền DMZ.Đặt sau firewall

Ngoài những cách lắp đặt trên, bạn có thể đặt IDS sau firewall để theo dõi tất cả các lưu lượng trao đổi phía sau như dữ liệu thay đổi trong mạng LAN hay dữ liệu từ mạng LAN vào/ra DMZ và ngược lại.Một số kiểu tấn công IDS và cách phòng tránh

IDS có thể bị tấn công vào hệ thống khi:- Từ chối dịch vụ (DoS): IDS hoàn toàn có khả năng bị từ chối dịch vụ nhằm tiêu tốn tài nguyên hệ thống (bộ nhớ, CPU, băng thông mạng,...).

- Tấn công đánh lừa IDS: việc sử dụng các kỹ thuật can thiệp, thay đổi cấu trúc gói tin để đánh giá khả năng xử lý của IDS đối với các kiểu dữ liệu đầu vào.

- Xác định công nghệ IDS đã, đang hoặc sẽ triển khai.

- Xác định những thành phần của IDS.

- Thiết lập và cấu hình an toàn cho IDS.

- Xác định vị trí hợp lý và phù hợp để lắp đặt IDS.

- Có cơ chế xây dựng, tổ chức và quản lý hệ thống luật - rule.

- Hạn chế các tình huống cảnh báo nhầm hoặc không cảnh báo khi có xâm nhập.

Hy vọng qua bi viết trên, các bạn đã hiểu hơn về IDS là gì, những ưu nhược điểm của công cụ và nên lắp đặt chúng như thế nào để phù hợp với mạng lưới sẵn có của doanh nghiệp cũng như để công cụ phát huy hết khả năng. Đừng quên thường xuyên cập nhật trang web để thu nạp những kiến thức công nghệ hay nhất, mới nhất nhé.